Zaten bildiğiniz gibi, son on yılda piyasaya sürülen tüm Intel CPU'lar ciddi bir sorundan etkileniyor. Özel olarak hatalı biçimlendirilmiş bir kod, parolalar, güvenlik anahtarları vb. Gibi hassas veriler dahil olmak üzere başka herhangi bir işlemin özel verilerini çalmak için kullanılabilir. JavaScript'in etkin olduğu bir tarayıcı bile saldırı vektörü olarak kullanılabilir. Google Chrome / Chromium kullanıcısıysanız, aşağıdakileri yapabilirsiniz.

Reklam

Meltdown ve Spectre güvenlik açıklarından haberdar değilseniz, bunları aşağıdaki iki makalede ayrıntılı olarak ele aldık:

- Microsoft, Meltdown ve Spectre CPU kusurları için acil durum düzeltmesi sunuyor

- Meltdown ve Spectre CPU kusurları için Windows 7 ve 8.1 düzeltmeleri

Kısacası, hem Meltdown hem de Spectre güvenlik açıkları, bir işlemin, sanal bir makinenin dışından bile olsa, diğer herhangi bir işlemin özel verilerini okumasına izin verir. Bu, Intel'in CPU'larının verileri nasıl önceden getirdiğini uygulaması nedeniyle mümkündür. Bu, yalnızca işletim sistemine yama uygulanarak düzeltilemez. Düzeltme, açıkları tamamen azaltmak için işletim sistemi çekirdeğinin yanı sıra bir CPU mikro kodu güncellemesini ve muhtemelen bazı cihazlar için bir UEFI / BIOS / ürün yazılımı güncellemesini güncellemeyi içerir.

Saldırı yalnızca JavaScript ile de bir tarayıcı kullanılarak gerçekleştirilebilir.

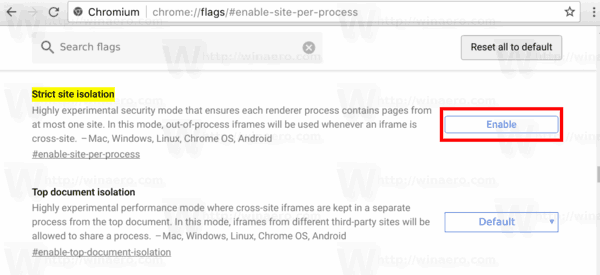

Bugün, Google Chrome'un yeni bir sürümü çıktı. Chrome 63.0.3239.132, bir dizi güvenlik düzeltmesiyle birlikte gelir, ancak Meltdown ve Spectre Güvenlik Açıkları için herhangi bir özel düzeltme içermez. Bahsedilen güvenlik açıklarına karşı koruma sağlamak için Tam Site İzolasyonunu manuel olarak etkinleştirebilirsiniz.

Tam Site İzolasyonu Nedir

Site İzolasyonu, Chrome'da bulunan ve bazı güvenlik hatası türlerine karşı ek koruma sağlayan bir güvenlik özelliğidir. Güvenilmeyen web sitelerinin diğer web sitelerindeki hesaplarınızdan bilgilere erişmesini veya bunları çalmasını zorlaştırır.

Aynı Kaynak Politikasını uygulayan kod sayesinde, web siteleri genellikle tarayıcı içindeki birbirlerinin verilerine erişemezler. Bazen bu kodda güvenlik hataları bulunur ve kötü niyetli web siteleri diğer web sitelerine saldırmak için bu kuralları atlamaya çalışabilir. Chrome ekibi, bu tür hataları olabildiğince çabuk düzeltmeyi hedefliyor.

Site İzolasyonu, bu tür güvenlik açıklarının başarılı olma olasılığını azaltmak için ikinci bir savunma hattı sunar. Farklı web sitelerinden gelen sayfaların her zaman farklı işlemlere alınmasını ve her birinin işlemin ne yapmasına izin verildiğini sınırlayan bir sanal alanda çalışmasını sağlar. Ayrıca, sürecin diğer sitelerden belirli türdeki hassas belgeleri almasını da engeller. Sonuç olarak, kötü amaçlı bir web sitesi, kendi sürecindeki bazı kuralları ihlal etse bile, diğer sitelerden veri çalmayı daha zor bulacaktır.

Tam Site İzolasyonu, Google Chrome 64'te varsayılan olarak etkinleştirilecektir.

Google Chrome'un mevcut sürümünde, Tam Site İzolasyonunu manuel olarak etkinleştirebilirsiniz. Bu, Meltdown ve Spectre güvenlik açıklarına karşı ekstra koruma sağlayacaktır.

Google Chrome'u Meltdown ve Spectre güvenlik açıklarına karşı koruyun

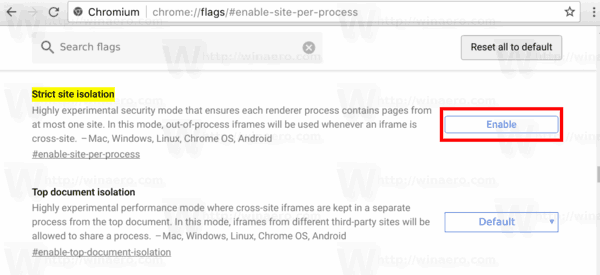

- Google Chrome'u açın.

- Tür

chrome: // flags / # enable-site-per-processadres çubuğunda. - Bayrak açıklamasının yanındaki düğmeyi kullanarak 'Katı site izolasyonu' bayrağını etkinleştirin.

Tam Site İzolasyonunun etkinleştirilmesinin bellek kullanımını artıracağını unutmayın - Google, normalden% 10-% 20 daha fazla olabileceğini belirtiyor. Yöneticiler, tüm siteler için Chrome'un Site İzolasyonunu etkinleştirmeyi seçebilir veya kendi oluşturma işlemlerinde çalıştırılacak web sitelerinin bir listesini seçebilir.

Firefox'un farklı bir koruma mekanizması kullandığını belirtmekte fayda var. Firefox kullanıcısıysanız, lütfen aşağıdaki makaleye bakın:

Firefox 57.0.4, Meltdown ve Spectre saldırısı geçici çözümü ile piyasaya sürüldü

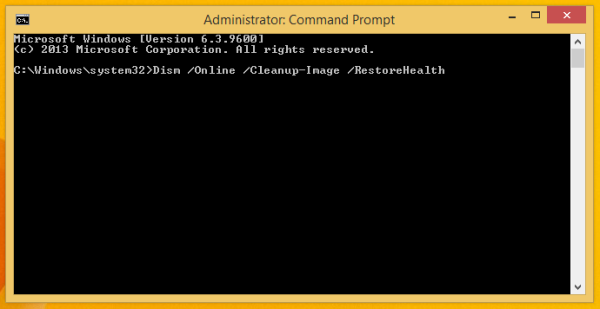

disk pencerelerini kontrol et 10 komut istemi

Bu kadar.