Bilinmesi gereken

- Güvenli Hash Algoritması 1 (SHA-1), verilerin orijinalliğini doğrulamak için kullanılan bir tür algoritmadır.

- Parola kimlik doğrulaması ve dosya doğrulama, kullanım örnekleridir.

- Özel bir hesap makinesi, metin veya dosyanın SHA-1 sağlama toplamını bulabilir.

Bu makalede SHA-1'in ne anlama geldiği, nasıl ve neden kullanıldığı ve ayrıca SHA-1 sağlama toplamlarının nasıl oluşturulacağı incelenmektedir.

discord'daki kırmızı nokta ne anlama geliyor

SHA-1 Nedir?

SHA-1 (Güvenli Hash Algoritması 1'in kısaltması), çeşitli şifreleme karma fonksiyonlarından biridir.

Çoğunlukla bir dosyanın değiştirilmediğini doğrulamak için kullanılır. Bu bir üreterek yapılır sağlama toplamı dosya iletilmeden önce ve hedefine ulaştığında tekrar.

İletilen dosya, yalnızca her iki sağlama toplamının da aynı olması durumunda gerçek kabul edilebilir.

David Silverman / Getty Images Haberleri / Getty Images

SHA Hash Fonksiyonunun Geçmişi ve Güvenlik Açıkları

SHA-1, Güvenli Karma Algoritma (SHA) ailesindeki dört algoritmadan yalnızca biridir. Çoğu ABD Ulusal Güvenlik Ajansı (NSA) tarafından geliştirildi ve Ulusal Standartlar ve Teknoloji Enstitüsü (NIST) tarafından yayınlandı.

SHA-0, 160 bitlik mesaj özeti (hash değeri) boyutuna sahiptir ve bu algoritmanın ilk versiyonudur. Hash değerleri 40 hane uzunluğundadır. 1993 yılında 'SHA' adı altında yayınlandı ancak bir güvenlik açığı nedeniyle 1995 yılında hızla SHA-1 ile değiştirildiği için pek çok uygulamada kullanılmadı.

SHA-1, bu şifreleme karma fonksiyonunun ikinci yinelemesidir. Bu aynı zamanda 160 bitlik bir mesaj özetine sahiptir ve SHA-0'da bulunan bir zayıflığı düzelterek güvenliği artırmayı amaçlamaktadır. Ancak 2005 yılında SHA-1'in de güvensiz olduğu ortaya çıktı.

SHA-1'de kriptografik zayıflıklar tespit edildikten sonra NIST, 2006 yılında federal kurumları 2010 yılına kadar SHA-2 kullanımını benimsemeye teşvik eden bir açıklama yaptı ve 2011 yılında NIST tarafından resmi olarak kullanımdan kaldırıldı. SHA-2, SHA-2'den daha güçlüdür. 1 ve SHA-2'ye yönelik saldırıların mevcut bilgi işlem gücüyle gerçekleşmesi pek olası değildir.

Yalnızca federal kurumlar değil, Google, Mozilla ve Microsoft gibi şirketler de ya SHA-1 SSL sertifikalarını kabul etmeyi bırakma planlarına başladı ya da bu tür sayfaların yüklenmesini zaten engelledi.

Google'ın elinde SHA-1 çarpışmasının kanıtı var Bu, ister parola, ister dosya, ister başka bir veri parçasıyla ilgili olsun, benzersiz sağlama toplamları oluşturmak için bu yöntemi güvenilmez hale getirir. İki benzersiz indirebilirsiniz PDF'ler gelen dosyalar PARÇALANMIŞ bunun nasıl çalıştığını görmek için. Her ikisinin de sağlama toplamını oluşturmak için bu sayfanın altındaki SHA-1 hesaplayıcısını kullanın; farklı veriler içerseler bile değerin tamamen aynı olduğunu göreceksiniz.

SHA-2 ve SHA-3

SHA-2, SHA-1'den birkaç yıl sonra, 2001'de yayınlandı. Değişken özet boyutlarına sahip altı karma işlevi içerir: SHA-224, SHA-256, SHA-384, SHA-512, SHA-512/224 ve SHA-512/256.

NSA dışı tasarımcılar tarafından geliştirildi ve NIST tarafından 2015 yılında piyasaya sürüldü , Güvenli Karma Algoritma ailesinin SHA-3 (eski adıyla Keccak) adı verilen bir başka üyesidir.

SHA-3, önceki sürümlerin daha önceki sürümlerin yerini alması gerektiği gibi SHA-2'nin yerini almaz. Bunun yerine SHA-0, SHA-1 ve MD5'e başka bir alternatif olarak geliştirildi.

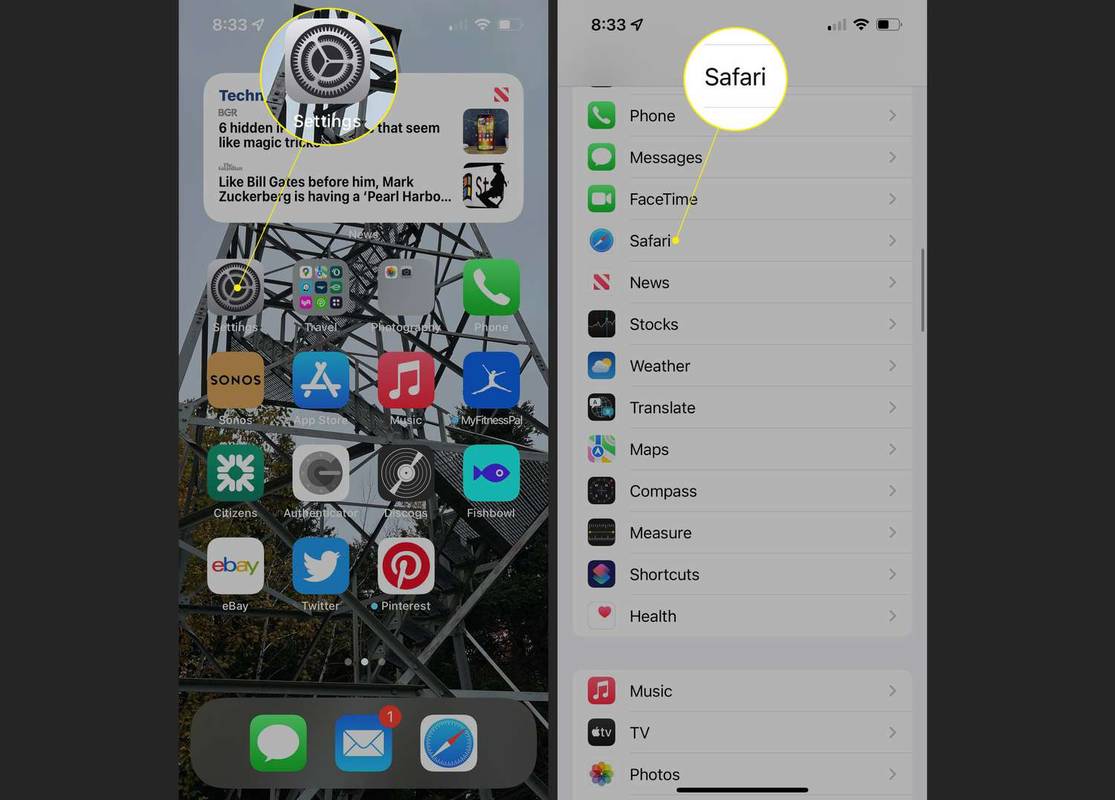

SHA-1 Nasıl Kullanılır?

SHA-1'in kullanılabileceği gerçek dünyadan bir örnek, bir web sitesinin giriş sayfasına şifrenizi girmenizdir. Bilginiz dışında arka planda gerçekleşse de, bir web sitesinin şifrenizin gerçekliğini güvenli bir şekilde doğrulamak için kullandığı yöntem olabilir.

pof hesabı nasıl kapatılır

Bu örnekte, sık ziyaret ettiğiniz bir web sitesinde oturum açmaya çalıştığınızı düşünün. Her oturum açma isteğinde bulunduğunuzda, kullanıcı adınızı ve şifrenizi girmeniz istenir.

Web sitesi SHA-1 şifreleme karma işlevini kullanıyorsa, bu, parolanızı girdikten sonra bir sağlama toplamına dönüştürüleceği anlamına gelir. Daha sonra bu sağlama toplamı, daha sonra, ister parolanız olsun, ister geçerli parolanızla ilgili olarak web sitesinde saklanan sağlama toplamıyla karşılaştırılır. Kaydolduğunuzdan beri şifrenizi değiştirmediyseniz veya birkaç dakika önce değiştirdiyseniz. İkisi eşleşirse size erişim izni verilir; bunu yapmazlarsa şifrenin yanlış olduğu söylenir.

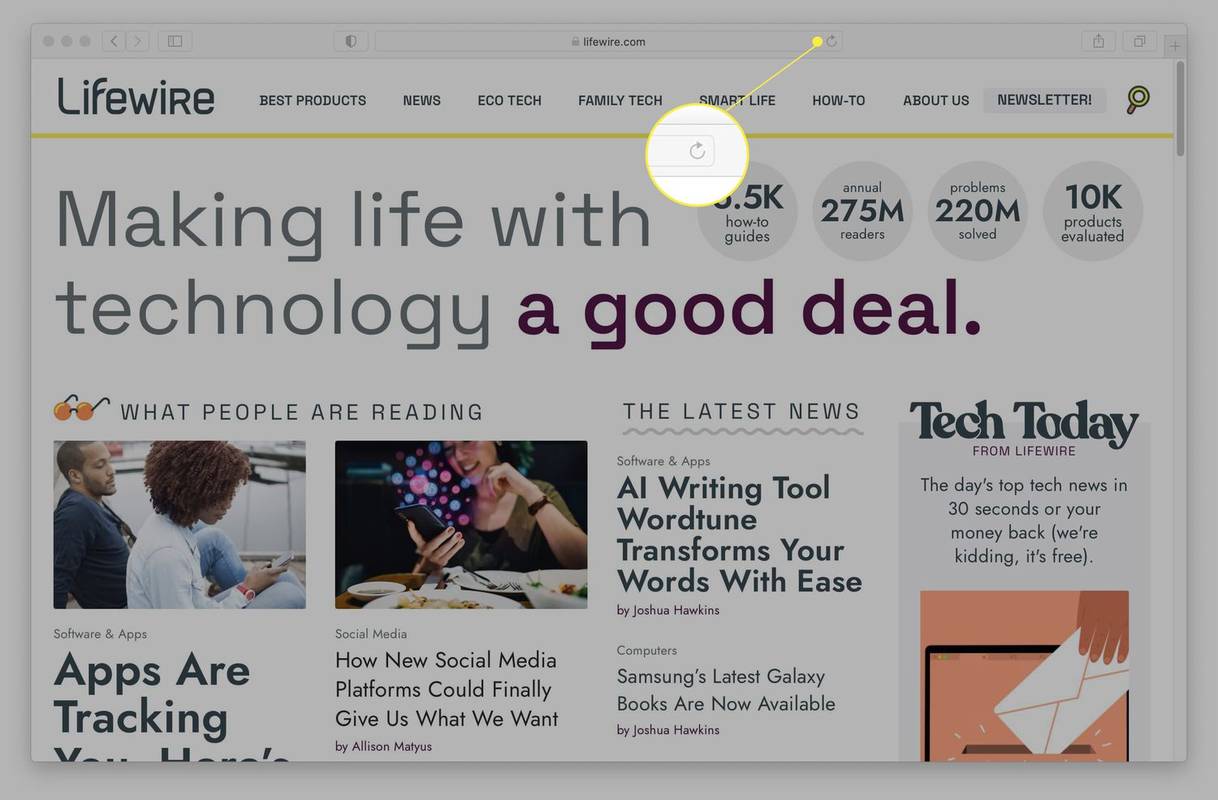

Bu karma fonksiyonunun kullanılabileceği başka bir örnek, dosya doğrulaması içindir. Bazı web siteleri indirme sayfasında dosyanın sağlama toplamını sağlar; böylece dosyayı indirdiğinizde, indirilen dosyanın indirmeyi amaçladığınız dosyayla aynı olduğundan emin olmak için sağlama toplamını kendiniz kontrol edebilirsiniz.

Bu tür doğrulamanın gerçek kullanımının nerede olduğunu merak edebilirsiniz. Geliştiricinin web sitesinden bir dosyanın SHA-1 sağlama toplamını bildiğiniz ancak aynı sürümü farklı bir web sitesinden indirmek istediğiniz bir senaryo düşünün. Daha sonra indirmeniz için SHA-1 sağlama toplamını oluşturabilir ve bunu geliştiricinin indirme sayfasındaki gerçek sağlama toplamıyla karşılaştırabilirsiniz.

İkisi farklıysa, bu yalnızca dosya içeriğinin aynı olmadığı anlamına gelmez, aynı zamandaabilirDosyada kötü amaçlı yazılım gizlenmiş olabilir, veriler bozulabilir ve bilgisayar dosyalarınıza zarar verebilir, dosyanın gerçek dosyayla hiçbir ilgisi olmayabilir, vb.

Ancak bu aynı zamanda bir dosyanın diğerine göre programın daha eski bir sürümünü temsil ettiği anlamına da gelebilir, çünkü bu kadar küçük bir değişiklik bile benzersiz bir sağlama toplamı değeri üretecektir.

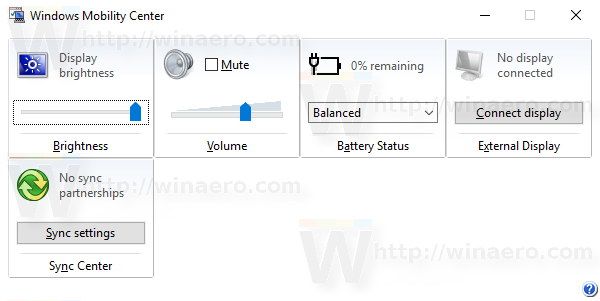

Ayrıca bir hizmet paketi veya başka bir program ya da güncelleme yüklüyorsanız iki dosyanın aynı olup olmadığını kontrol etmek isteyebilirsiniz, çünkü yükleme sırasında bazı dosyalar eksikse sorunlar ortaya çıkar.

SHA-1 Sağlama Hesaplayıcıları

Bir dosyanın veya karakter grubunun sağlama toplamını belirlemek için özel türde bir hesap makinesi kullanılabilir.

Örneğin, SHA1 Çevrimiçi herhangi bir metin, sembol ve/veya sayı grubunun SHA-1 sağlama toplamını oluşturabilen ücretsiz bir çevrimiçi araçtır. Örneğin şu çifti oluşturacaktır:

|_+_|Aynı web sitesinde SHA1 Dosya Sağlama Toplamı Metin yerine bir dosyanız varsa araç.